再談互聯網資產梳理與暴露面收斂

2020年“網絡安全攻防演習”即將開始,聯軟科技已經參與了不少客戶的支持工作。其中互聯網資產梳理、暴露面收斂、風險檢測與持續監測,是參加演習的單位在前期必須做且要做好的工作。在演習期間,依托于詳盡的資產臺賬,快速響應和處置危險點,是企業避免丟分,爭取得分的一大關鍵要素。

作為老生常談的一句話“你無法保護你看不見的東西”,在真實的攻防對抗過程中,淺顯但知易行難。本文基于以往企業客戶互聯網安全運營服務的經驗,結合2019年以來配合客戶參加國家級攻防演習和區域監管重大安保等活動,對演習期間企業互聯網資產梳理與暴露面收斂做出如下觀察和思考:

原則

●攻擊者視角

●最大化收斂,最小化暴露

●你發現的風險隱患,可能已被對手利用

●有效利用“攻防不對稱”

目標1:互聯網資產梳理,精細化作業

有效的安全管理,是建立在對資產全面、準確、實時掌握的基礎上,以及將“資產-風險-責任人”三個核心要素,以快捷、持續、動態的方式進行關聯。這些工作包括:

●互聯網資產詳情,從基本信息到應用組件、應用指紋等

●互聯網資產梳理,端口服務登記,從外部到內部的資產狀況,信息關聯等

●風險暴露面排查,遠程訪問端口、VPN入口、后臺入口、驗證碼等

●影子資產排查,那些被忽略的域名、IP、應用、App、信息通道等

●生成資產臺賬,收斂暴露面,定期更新和審核。當然,這里還有一點是要注意文檔擴散范圍

目標2:全量漏洞與風險檢測

漏洞掃描、滲透測試是不可或缺的檢測手段,本文不做贅述,僅從備戰視角提供一些思路和經驗:

●不留存低級錯誤,遵循最小化原則

●確保每一條安全風險閉環的關閉,最好有管理系統支撐,以便后續跟蹤;對存在歷史漏洞和風險的,如過往滲透測試中發現的問題,其所涉及的應用和業務區域,可以再詳細排查一遍

●排查發現的隱蔽漏洞,要進一步核實是否存在被利用跡象,不能有僥幸心理

●系統漏洞、設備漏洞、應用漏洞、中間件漏洞、第三方平臺漏洞、弱口令,這些可進行全量檢測和交叉檢測

目標3:敏感信息等數字資產的風險排查

由于真實對抗場景,攻擊方會充分檢索各類在互聯網空間中的信息,并充分利用各類信息形成攻擊面和攻擊策略。這些有價值的數字資產也需要梳理排查,包括:

●組織架構信息,組織信息可能是必要的,但不宜暴露過多

●人員信息,搜索引擎中可以明確定位的員工,社工庫泄露的員工信息

●開源社區、網盤和文庫泄露的業務代碼、配置文件、敏感文檔、人員信息、測試文檔等

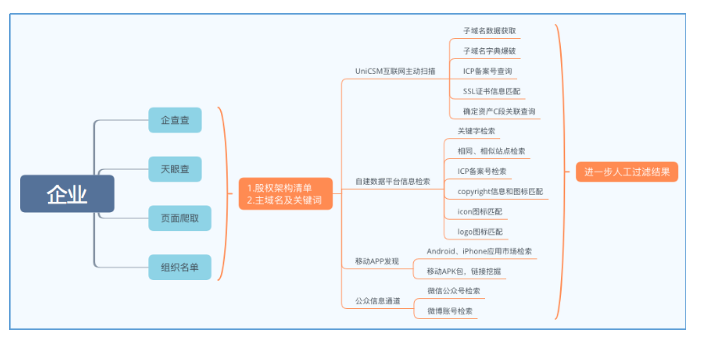

經驗談:影子資產測繪

影子資產是泛指未能了解或掌握的互聯網資產,集團型企業或大型組織容易遭遇此類問題困擾。這種“大海撈針”的工作,必須依托專用平臺,才能保障識別效率,實現快速定位。

聯軟科技的魔方安全團隊利用專用平臺,可以根據目標對象關鍵詞和特征字,以及其它屬性,自動完成海量互聯網IP資產的識別和定位。例如為參與演習的某大型央企,快速定位到了數十個安全部門未掌握的互聯網資產,并且在得到授權的前提下,很快發現存在的高危漏洞和安全隱患。

經驗談:供應鏈風險排查

供應鏈風險與隱患排查是一大難題,需要建立正確的供應鏈風險排查思路,甲方業務特性、組織規模等決定了供應鏈的規模和復雜度。

聯軟建議將同業兄弟單位、核心供應商、系統提供商、設備提供商、服務提供商,按照業務相關性、合作緊密性,風險等級等因素分門別類。供應鏈存在的安全問題往往具有相似性,需要以統一的管理手段和技術措施,對所有供應商進行梳理和排查。

總結:久久為之,不貪一時之功

家底不清,資產不明,不是技術問題,大多是管理的問題。借助演習的機會,圍繞以下內容,先將互聯網資產的細粒度和管理水平提升一個檔次:

●持續的資產狀態監控

●全面的資產風險識別與閉環管理

●實時漏洞和威脅情報監測,與資產關聯的自動化處置

●安全意識常態化,安全歸根到底還得歸于“人的因素”

資產始終是安全管理的基石,伴隨攻防演習的常態化,應當構建和完善資產安全運營。聯軟科技在攻防演習前、中、后的全場景中提供網絡安全防護解決方案,助力金融、制造業、通信等行業提高安全人員實戰能力,助力國家實戰練兵和網絡強國建設。